La France accuse du retard. La directive européenne NIS2 devait être transposée en droit national dès octobre 2024. Nous sommes en 2026, et la loi n'est toujours pas votée. Le texte, baptisé loi Résilience, est attendu pour l'été 2026 à l'Assemblée nationale.

Mais ce retard législatif ne vous donne pas le temps. L'ANSSI (agence nationale de la sécurité des systèmes d'information) est formelle : les entreprises concernées doivent se préparer maintenant. La mise en conformité prend des mois, et les cyberattaques n'attendent pas les lois pour frapper. En 2025, 41 % des PME françaises ont subi au moins une cyberattaque significative (Baromètre annuel du CESIN). NIS2 est une réponse à une menace bien réelle.

NIS2 : pourquoi cette directive change tout pour la cybersécurité des entreprises françaises

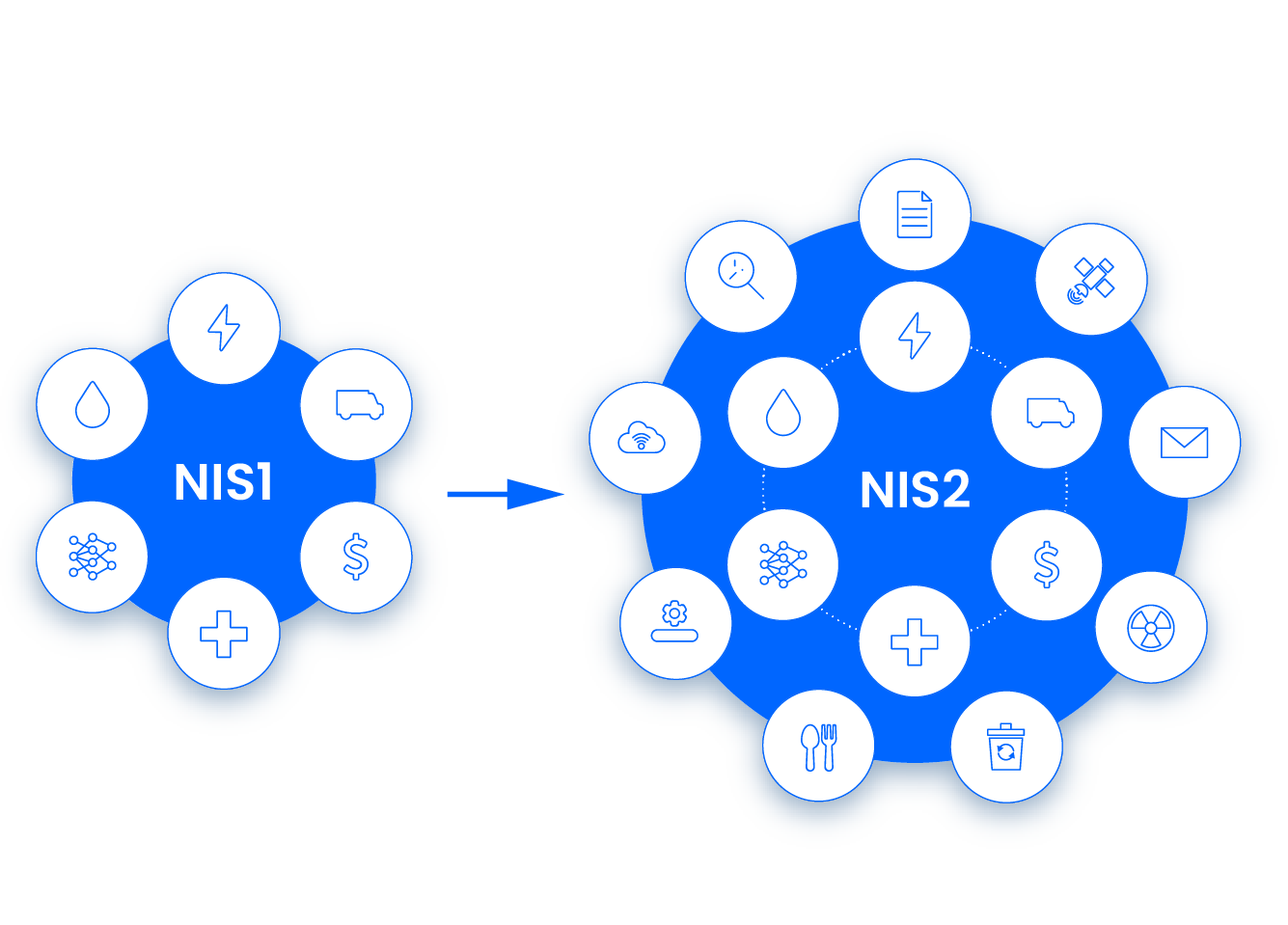

NIS2 (Network and Information Security 2) est une directive européenne adoptée en décembre 2022. Son ambition : élever le niveau de cybersécurité de l'ensemble du tissu économique européen, pas seulement celui des grandes infrastructures nationales.

Son prédécesseur NIS1 ne concernait qu'une centaine d'opérateurs stratégiques en France. NIS2 change radicalement d'échelle. Entre 15 000 et 18 000 entreprises françaises vont basculer sous un régime réglementaire contraignant, réparties dans 18 secteurs d'activité. (ANSSI)

Ce qui a motivé cette évolution ? Le constat que les cyberattaques ne ciblent plus seulement les grandes infrastructures. Elles frappent les hôpitaux de taille intermédiaire, les sous-traitants industriels, les cabinets comptables, les collectivités locales. La surface d'attaque s'est démocratisée. La réglementation s'adapte en conséquence.

Qui est concerné par NIS2 en France ?

Les deux catégories d'entités

La directive distingue deux niveaux d'obligations selon la criticité de l'organisation.

Les entités essentielles regroupent les secteurs dont la défaillance aurait un impact direct sur la société ou l'économie nationale : énergie, transport, santé, eau potable, infrastructure numérique, administration publique et espace. Ces organisations sont soumises aux contrôles les plus stricts et aux sanctions les plus élevées.

Les entités importantes couvrent des secteurs complémentaires : services postaux, gestion des déchets, industrie chimique, agroalimentaire, fabrication de dispositifs médicaux et recherche. Les obligations sont identiques dans leur nature, mais le régime de sanctions est légèrement atténué.

Les seuils de taille

Pour les entités essentielles : plus de 250 salariés, ou 50 million d'euros de chiffre d'affaires, ou 43 millions d'euros de bilan annuel. Pour les entités importantes : entre 50 et 249 salariés, ou entre 10 et 50 million d'euros de chiffre d'affaires. Certains secteurs restent concernés quelle que soit la taille, notamment les fournisseurs DNS, les registres de noms de domaine et les prestataires de services de confiance.

.png)

L'effet chaîne d'approvisionnement : le point le plus sous-estimé

C'est le mécanisme que beaucoup d'entreprises n'anticipent pas. Même si votre organisation ne rentre dans aucune des catégories ci-dessus, vous pouvez être indirectement impacté. NIS2 impose aux entités régulées de sécuriser leur chaîne d'approvisionnement. Ce qui signifie qu'elles vont répercuter des exigences de cybersécurité sur leurs fournisseurs et prestataires via leurs contrats. Ce ne sont pas des obligations légales directes pour le sous-traitant, mais des exigences contractuelles qui ont exactement le même effet pratique.

Concrètement : si vous travaillez avec une ETI du secteur de la santé, de l'énergie ou des transports, attendez-vous à recevoir des questionnaires de sécurité, des clauses contractuelles renforcées, voire des demandes d'audit. Ne pas être en mesure d'y répondre, c'est risquer de perdre ces marchés, bien avant que la loi ne soit promulguée. Les prestataires IT, hébergeurs, intégrateurs et sous-traitants industriels sont particulièrement exposés à cet effet cascade.

Pour vérifier votre statut, l'ANSSI met à disposition un simulateur gratuit ici

Les trois obligations fondamentales de NIS2

1. Une gestion active et documentée des risques cyber

Fini la cybersécurité au feeling ou les mesures prises "parce qu'on a toujours fait comme ça". NIS2 exige une approche structurée et traçable : une politique de sécurité formalisée, une analyse de risques documentée et mise à jour régulièrement, une gestion rigoureuse des accès utilisateurs, en appliquant le principe du moindre privilège, et une sécurité physique des locaux hébergeant les systèmes critiques.

En mars 2026, l'ANSSI a publié le référentiel ReCyF (Référentiel Cyber France), qui détaille 20 objectifs de sécurité pour les entités essentielles et 15 pour les entités importantes. Ce document est la boussole opérationnelle pour structurer votre démarche. Parmi les mesures explicitement attendues : l'authentification multifacteur (MFA) sur tous les accès sensibles, la segmentation réseau, la gestion des accès tiers et la traçabilité des actions sur les systèmes critiques.

.png)

2. La notification des incidents : un calendrier qui ne pardonne pas

En cas d'incident de sécurité majeur, NIS2 impose un calendrier très strict à l'ANSSI :

- 24 heures pour une alerte initiale signalant qu'un incident s'est produit

- 72 heures pour un rapport intermédiaire avec une première évaluation de l'impact

- 1 mois pour un rapport complet et détaillé

Une entreprise qui détecte une intrusion un lundi matin doit avoir notifié l'ANSSI le lendemain matin au plus tard. Cela suppose d'avoir mis en place, bien en amont, des procédures claires de détection et de qualification des incidents. Les organisations qui n'ont jamais formalisé leur plan de réponse aux incidents se retrouveront dans l'incapacité de tenir ces délais et s'exposeront à des sanctions, même si l'incident lui-même n'était pas évitable.

3. La responsabilité personnelle des dirigeants : le vrai tournant

C'est la disposition la plus structurante de NIS2, et souvent la moins anticipée. La directive ne traite plus la cybersécurité comme un sujet purement technique à déléguer au responsable IT. Elle en fait une question de gouvernance d'entreprise, au même titre que la conformité financière ou juridique.

La direction doit désormais approuver les mesures de gestion des risques cyber, superviser activement leur mise en œuvre, et suivre des formations régulières pour être en mesure d'évaluer les risques et les pratiques de sécurité de son organisation.

En cas de manquement grave, sa responsabilité personnelle peut être engagée. Pour les entités essentielles, cela peut aller jusqu'à une suspension temporaire des fonctions de direction. Ce n'est plus seulement l'entreprise qui risque une sanction, c'est aussi la personne qui la dirige.

.png)

Sanctions : des montants conçus pour être dissuasifs

Une fois la loi Résilience promulguée, les sanctions administratives seront les suivantes (directive NIS2, article 34) :

- Entités essentielles : jusqu'à 10 millions d'euros ou 2 % du chiffre d'affaires mondial annuel (le montant le plus élevé des deux étant retenu)

- Entités importantes : jusqu'à 7 millions d'euros ou 1,4 % du chiffre d'affaires mondial annuel

Pour une ETI de 100 millions d'euros de chiffre d'affaires, le plafond théorique dépasse le million d'euros. Ces montants sont délibérément dissuasifs, ils ont été calibrés pour que l'inaction coûte plus cher que la mise en conformité.

Mais les amendes ne sont que la partie visible des sanctions. L'ANSSI disposera également de pouvoirs d'injonction contraignante et pourra imposer la publication des sanctions : le name and shame. Être publiquement identifié comme une organisation non conforme en cybersécurité peut avoir un impact réputationnel durable sur votre relation avec vos clients, partenaires et assureurs.

Pourquoi attendre la loi serait une erreur

Le paradoxe de la situation française illustre bien l'état d'esprit des autorités. En mars 2026, la ministre du Numérique a demandé à Cegedim Santé, victime d'une cyberattaque majeure, d'accélérer sa mise en conformité avec NIS2. Le député Philippe Latombe a aussitôt interpellé le gouvernement : comment exiger la conformité à une directive dont la loi de transposition n'est pas encore votée ? La réponse implicite est claire : le cadre européen est connu, les obligations sont publiques, le ReCyF est disponible. L'absence de loi promulguée ne protège personne.

Deux raisons concrètes de commencer maintenant :

La mise en conformité est un chantier long. Cartographier ses actifs, formaliser une politique de sécurité, déployer le MFA, mettre en place des procédures de notification des incidents, former les équipes et les dirigeants, revoir les contrats prestataires. Chacune de ces étapes prend du temps. Les organisations qui attendront la promulgation pour démarrer se retrouveront immédiatement en retard.

Les menaces sont déjà là. Les ransomwares, les violations de données, les attaques via des prestataires compromis frappent chaque semaine des entreprises françaises. Se préparer à NIS2, c'est aussi renforcer sa résistance face à des risques qui n'attendent pas.

.png)

Feuille de route : par où commencer ?

Vous n'avez pas besoin de tout refaire d'un coup. Voici une approche progressive :

Étape 1 : Clarifier votre périmètre. Utilisez le simulateur ANSSI pour déterminer si vous êtes entité essentielle, entité importante, ou hors périmètre direct. Interrogez aussi vos principaux clients sur leurs exigences NIS2 à venir. L'effet chaîne d'approvisionnement peut vous concerner bien avant que la loi ne soit promulguée.

Étape 2 : Cartographier vos actifs et vos accès. Listez vos systèmes critiques, vos données sensibles, vos utilisateurs avec accès privilégiés, et vos prestataires connectés à votre SI. Vous ne pouvez pas évaluer votre exposition sans cette cartographie.

Étape 3 : Déployer le MFA sur tous les accès sensibles. C'est la mesure avec le meilleur rapport effort/impact. Elle bloque la grande majorité des attaques par vol de credentials, qui représentent 75 % des violations, et est explicitement citée dans le référentiel ReCyF.

Étape 4 : Formaliser votre politique de sécurité et vos procédures d'incidents. Mettez par écrit qui accède à quoi, comment un incident est détecté et qualifié, qui déclenche la notification à l'ANSSI, et quel est le plan de continuité. Ce document doit être validé par la direction.

Étape 5 : Former vos dirigeants. NIS2 impose des formations régulières des organes de direction sur les risques cyber. C'est une obligation légale dont le non-respect engage directement la responsabilité personnelle. À planifier dans les prochains mois, sans attendre la promulgation.

Stim Plus vous accompagne dans votre mise en conformité NIS2

Se préparer à NIS2 soulève des questions concrètes : suis-je directement concerné ? Quel est mon niveau de maturité actuel par rapport au référentiel ReCyF ? Par quoi commencer sans tout bouleverser ni exploser mon budget IT ?

Chez Stim Plus, nous accompagnons les PME et ETI dans l'audit de leur infrastructure et la mise en place de solutions de cybersécurité adaptées à leurs contraintes réelles. De l'évaluation initiale de votre exposition NIS2 à la mise en œuvre des mesures techniques et organisationnelles, nos équipes vous guident à chaque étape avec une approche pragmatique, sans jargon inutile.

La loi Résilience arrive. Autant être prêt avant qu'elle ne vous pénalise.

Vous souhaitez évaluer votre exposition NIS2 et construire votre feuille de route ? Contactez nos équipes

.png)

.png)